Cultura de la seguridad

¿Por que es importante la seguridad en el colectivo?

¿Que información es necesaria que sepa? ¿Qué información puedo no tener?

¿Confío en nuestras compañeres?

Confianza

Dinámica 1

Dinámica 2

Autodefensa digital

Índice

Conceptos previos

- Contexto

- Seguridad poco a poco

- Los malos a.k.a modelo de amenazas

- Seguridad operacional vs. Seguridad intrumental

- Primeros pasos

Estructura

- Problema

- Preguntas

- Soluciones

Primeros pasos en autodefensa digital

- Contraseñas

- Software

- Dispositivos

- Bloqueo de móvil

- Cifrado de ordenador

- Conversaciones

Privacidad y Anonimato

- Recolección masiva

- Privacidad

- Redes

- Reconocimiento físico

Seguridad Avanzada

- Separación de perfiles

- No crear más información de la necesaria

- Pensamiento ofensivo

- OSINT

- Ingeniería social

Referencias

Conceptos previos

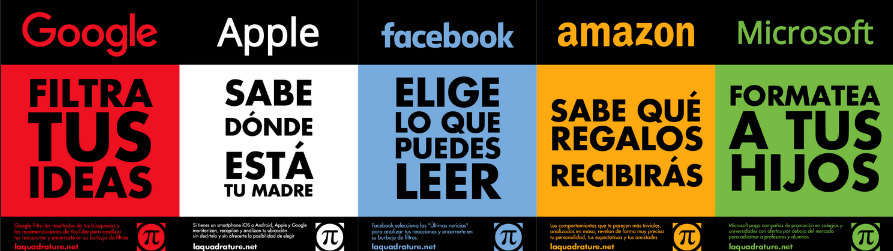

La tecnología es política

La información es poder

¿Qué hacemos con la vigilancia?

Capitalismo de Vigilancia

Escándalo

2013

- Publicaciones de Snowden

- Programas PRISM, XKEYSCORE o TEMPORA

Chat Control

Efecto panóptico

Violencias digitales

Soberanía o autonomía tecnológica

Seguridad poco a poco

- No hay que asustarse ni agobiarse.

- Los cambios se deben hacer poco a poco para no agotarse.

- Rutina de combate e interiorización de la seguridad

Seguridad holística

Los malos a.k.a modelo de amenaza

- ¿Qué quieres proteger?

- Identificación y evaluación de riesgos

Seguridad operacional vs Seguridad intrumental

-

Seguridad operacional (OPSEC): se centra en el uso de procesos y protocolos para aumentar la seguridad.

-

Seguridad instrumental: se centra en el uso de herramientas y aplicaciones para aumentar la seguridad.

Primeros pasos

- Evaluación de riesgos

- Análisis de los procesos y vectores de ataque actuales

- Proteger el punto más débil

- Elabora una rutina para empezar poco a poco

- Inventario de la mochila de datos y minimizarla

- Separar perfiles

Primeros pasos en autodefensa digital

Contraseñas:

La mayoría de la seguridad depende de las contraseñas, pero todavía existen contraseñas como:

passwordf

pepe1997

urss1917

a&n2#yn8

Contraseñas:

Además sigue habiendo filtraciones de contraseñas, exponiendo hasta las contraseñas seguras.

Contraseñas:

- ¿Cuándo una contraseña es segura?

- ¿Cómo gestionamos las contraseñas?

- ¿Qué tipo de autenticación es más segura?

Contraseñas:

Seguridad Operacional

- Larga es mejor que compleja, mínimo 16 carácteres

- Cambiarlas de vez en cuando

- Nunca reutilizarlas

- Es mejor no tener que recordarlas

- Usar autenticación multifactor

Contraseñas:

Seguridad Instrumental

-

Gestores de contraseñas:

-

Combinar varias palabras aleatorias que nos sean fáciles de recordar

-

Verificación en dos pasos

Software:

- Nuevas vulnerabilidades y malware frecuentemente

- Aplicaciones de dudosa procedencia

- Sin mantenimiento y sin actualizaciones

Software:

- ¿Cuándo el software es seguro?

- ¿Riesgos de aplicaciones inseguras? ¿Consecuencias?

- ¿Código abierto más seguro que código cerrado? ¿GNU/Linux es más seguro que Windows?

- ¿Protección frente al acceso remoto?

Software:

Seguridad Operacional

- Actualizar frecuentemente

- Instalar sólo de fuentes fiables

- Reinstalar sistema operativo o aplicaciones cada X tiempo

- Auditorías de seguridad externas y comunidades activas

- Compartir preocupaciones, pensar en colectivo

Software:

Seguridad Instrumental

- Anti-Virus y firewalls

- Android: Hypatia (antivirus), Rethink: DNS + Firewall + VPN, NetGuard (bloqueo de internet por aplicación)

- GNU/Linux: ClamAV (antivirus), UFW (firewall)

- Windows: WindowsDefender

Dispositivos:

- Los móviles anuncian su posición constantemente a las antenas de telefonía.

- WiFi y Bluetooth también

- Usado para rastrear e identificar activistas

Dispositivos:

- ¿Cómo rastrear un teléfono móvil?

- ¿Para qué puede servir conocer las actividades históricas de las personas (participación en eventos o relaciones personales)?

Dispositivos:

Seguridad Operacional

- Poner el modo avión o apagar cuando no se esté usando

- Activar opción de apagado automático de WiFi y Bluetooth si no está conectado a nada

- Tener en cuenta qué información ofreces en una protesta

Dispositivos:

Seguridad Instrumental

- Modo avión

- Bolsa de Faraday

- Deja el móvil en casa cuando no quieras que te ubiquen

Bloqueo de móvil:

- Dejas la huella del patrón marcado en la pantalla.

- Pierdes el móvil por la calle.

- Te arrestan en una protesta. La policía tiene tu móvil.

- ¿Qué información podrían obtener?

Bloqueo de móvil:

- Los teléfonos móviles no fueron diseñados para la privacidad y seguridad ¿Qué información guardamos en ellos?

- ¿Qué tiene mayor valor: el móvil o los datos que almacenas?

Bloqueo de móvil:

¿Puede mi adversario …

- observarme desbloquear el teléfono antes de ganar acceso físico a él?

- obligarme o coaccionarme para desbloquear el dispositivo?

- recoger muestras biométricas (huellas, iris, fotografías) para desbloquear el dispositivo con ellas?

- contar conocimientos o medios especializados para el desbloqueo por fuerza bruta de mi dispositivo?

Bloqueo de móvil:

Seguridad Operacional

- Cifrar el móvil

- No desbloquearlo si hay cámaras que puedan grabarte

- Utilizar un bloqueo seguro

- Compartimentalizar información, separar perfiles

- Conoce al enemigo

Bloqueo de móvil:

Seguridad Instrumental

- No utilizar (o desactivar) el bloqueo biométrico antes de una protesta

- Cifrado nativo de Android o Apple

- Eliminar aplicaciones instaladas de fábrica

- Sistemas operativos enfocados en privacidad: LineageOS, crDroid, DivestOS, …

- Hardenizar Android: GrapheneOS o CalyxOS

Cifrado de ordenador:

- Si se tiene acceso físico al ordenador estás vendide.

- Estás de cervezas y te roban la mochila con el ordenador.

- Si la policía te arresta tendrá acceso físico.

Cifrado de ordenador:

- ¿Qué datos no tenemos cifrados? ¿Pueden comprometernos a nosotres o a nuestro colectivo?

- ¿Qué tiene mayor valor: el ordenador o los datos que almacenas? ¿Copias de seguridad cifradas?

Cifrado de ordenador:

Seguridad Operacional

- Mantener el ordenador apagado cuando no se usa

- Contraseña segura y secreta

Cifrado de ordenador:

Seguridad Instrumental

- Linux: LUKS y más en la ArchWiki

- Windows: BitLocker

- Apple: FileVault

- Cryptomator

Conversaciones:

- Para coordinar acciones en grupo es necesario comunicarse

- Siempre hay alguna persona que habla más de la cuenta

- A la policía le gusta saber lo que se dice en esos grupos

Conversaciones:

- ¿Qué temas sensibles se hablan a través de grupos abiertos?

- ¿Existe un anillo de confianza entre las personas del grupo?

- ¿Qué persona suele hablar más de la cuenta de los asustos del colectivo?

Conversaciones:  :

:

Seguridad Operacional

- Cuidado con quién entra en el grupo

- Borra los mensajes sensibles o usa chats con autodestrucción

- Desarrolla un código secreto para comunicarte con tus compañeres en público

- Usar protocolos interoperables y abiertos para comunicarnos

Conversaciones:  :

:

Seguridad Operacional

- El punto más débil no eres tú, puede ser otra persona

- La seguridad en los grupos es el resultado de la suma de compromisos individuales por no exponer información sensible de les demás compañeres

- Configuración preferencias de seguridad y privacidad de las aplicaciones

Conversaciones:  :

:

Seguridad Instrumental

Chats:

- Signal o Molly

- DeltaChat (correo electrónico)

- Conversations (jabber/xmpp)

- Element (matrix)

- Jami (https)

- Briar

- aTox

Voz o Videoconferencias

Conversaciones:  :

:

Seguridad Instrumental

Clientes de Correo electrónico

- K9-Mail

- Thunderbird

- DeltaChat

Proveedores de correo electrónico

- Riseup

- Sindominio

- Disroot

- Tutanota

Privacidad y software libre:

- ¿Piensas que las mega corporaciones tecnológicas conocen tus gustos mejor que tu misme?

- ¿Eres alergique a los anuncios o a la publicidad?

- ¿Pasas mucho tiempo en redes sociales o consumiendo contenido del que luego no te acuerdas?

Privacidad y software libre:

Repositorios de aplicaciones

- F-droid

- F-droid Basic

- Aurora Store

Teclado

- Heliboard

- Florisboard

- AnySoftKeyboard

Privacidad y software libre:

Lector Pdfs

- Librera

Reproductor de vídeo

- VLC

Privacidad y software libre:

Sincronización de Archivos

- Nextcloud

- Syncthing

Contactos/Calendario

- Davx5

- Etar (calendario)

Privacidad y software libre:

Entretenimiento Audiovisual

- RiMusic

- Tubular/NewPipe

- AntennaPod

- Jellyfin

Redes sociales libres

- Mastodon

- Agendas de Gancio

- Peertube

- Pixelfed

Privacidad y software libre:

Frontend alternativo de redes privativas

- UntrackMe

Mapas

- Open Street Maps

- Organic Maps

Privacidad y software libre:

Tor y VPN

- Tor Browser

- Orbot

- Riseup VPN

- Calyx VPN

- Wireguard

- Mullvad

- OpenVPN

Seguridad analógica

Dinámica 1

Dinámica 2

Listado de cuidados de seguridad

Cierre y Conclusiones

Referencias

Fanzines

Libros y textos

- Introducción a la Cultura de la Seguridad. Ediciones Extáticas. 2021.

- Resistencia Digital - Manual de seguridad operacional e instrumental para smartphones. Críptica.2019.

- La era del capitalismo de la vigilancia. Shoshana Zuboff. 2020.